Заплахите в рамките на мрежата, видими и невидими, могат да дойдат от всички периметри на организацията. В допълнение, BYOD, Big Data, облаците, социалните мрежи, интернет и използването на мобилни приложения правят предизвикателствата за IT специалистите още по-големи.

Ето пет точки за подготовката на Олимпийските игри, по една за всеки Олимпийски кръг!

1. Намаляване на входните и изходните точки на мрежата в помощ за откриването на необичайна активност в мрежата. Предпазването е важно, но засичането е решаващо. Ефективното логване и наблюдението са ключови за определяне кое е нормално поведение в мрежата с цел идентифициране на нередностите.

2. В очакване на игрите – предприемете оценки на уязвимостта на инфраструктурата си – управлявайте надеждно и използвайте специални права за достъп с цел смекчаване на откритите слабости в системата. Уверете се, че потребителите имат достъп само до тези данни и апликации, от които имат нужда. Контролирането на крайните потребители и привилегированият достъп са фундаментални за един добър IAM проект.

3. Стандартизирайте защитите (Firewalls) и системите за предотвратяване на проникванията (IPS) като част от сигурността на мрежовата архитектура на компанията – разгледайте възможностите за внедряване на ново поколение защита. Внимавайте кое решение ще предпочетете и не забравяйте да изберете това, което е в състояние да използва техниките за предотвратяване на измами и да може да сканира трафика, независимо от порта или протокола, включително Secure Socket Layer трафика.

Всички системи за предотвратяване на прониквания са предназначени за предотвратяване на познатите модели атака трафик от проникване в системите. Въпреки това има проблем с технологията, откакто тя може да блокира само атаките, които вижда и които са й познати. Прикритият код е основен проблем, тъй като той може да измами обикновените ISP системи в преминаване на трафика. Бизнесът може да достигне едно по-дълбоко ниво на мрежова сигурност, като приеме ISP системи които предотвратяват укриването, техники за нормализация на данните. Последно, но важно е сканирането на входящия и изходящия трафик, независимо от портовете и протоколите. Това е пренебрегвано от някои ISP решения, които се фокусират само върху това, което идва отвън. Следователно, не може да се спре заплахата, дори и физически, тъй като тя е вече вътре в системата или защото системата на организацията е компрометирана.

4. Идентифицирaйте, максимизирайте защитата и заключвайте ключовите информационни активи – няма полза от това да се харчат повече пари, отколкото струва самата информация. Кибер престъпниците извършват целенасочени атаки и затова таргетираната защита е оправдана.

5. Насърчавайте образованието, окуражавайте усърдието и развийте процесите за служителите. Главно поради липсата на информираност, служителите често отварят „виртуални входове“ за нападателите. С нарастването на кибер престъпленията, както и с все по-широкото приложение на мобилни телефони и BYOD, е по-важно отвсякога да се информират служителите за важната им роля в сигурността на организацията. С цел да се осигури качествена защита, както отвън-навътре, така и отвътре-навън, се уверете, че служителите са наясно, че има голяма вероятност те да станат мишена и затова трябва постоянно да бъдат бдителни. Обучете ги кое точно се класифицира като „чувствителни данни“ (sensitive data), както и как да откриват и избягват заплахите. Уверете се, че те знаят как правилно да получават достъп и как да опазват бизнес информацията.

Контролът на трафика е допълнителен поглед към трафика и работещите приложения към и извън мрежата. По време на големи спортни и културни събития са възможни проблеми с продуктивността на мрежата поради извънредните заявки към мрежата заради следенето на видео материали и излъчвания на живо. Вместо да блокирате YouTube и BBC iPlayer – някои Firewalls предлагат инструменти за контрол на трафика, които ще осигурят необходимата защита там, където трябва.

IT системите никога няма да бъдат неуязвими от атаки и препоръките на експертите ще са безкрайни. Да се защитаваш от нападател, който иска нещо, което притежаваш, е постоянно предизвикателство. Единственото решение са многото решения, тъй като нито една технология сама по себе си не може да ви помогне в тази битка.

Любовен хороскоп за януари

Любовен хороскоп за януари  Турция уби 21 кюрдски бойци в Северна Сирия и Ирак

Турция уби 21 кюрдски бойци в Северна Сирия и Ирак  За храната за душата и как българите трябва да посрещнат Коледа

За храната за душата и как българите трябва да посрещнат Коледа  Традициите са живи: Коледари изпълниха с магия Рождество и наричаха за здраве

Традициите са живи: Коледари изпълниха с магия Рождество и наричаха за здраве  Камион се завъртя и блокира движението по магистрала "Тракия"

Камион се завъртя и блокира движението по магистрала "Тракия"

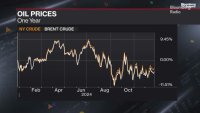

Greenmet: САЩ трябва да поведе при редките метали

Greenmet: САЩ трябва да поведе при редките метали  Greenmet: В САЩ има празнина в празнина в преработката на редки материали

Greenmet: В САЩ има празнина в празнина в преработката на редки материали  Отмяната на данъчните облекчения за EV създава противоречиви настроения в САЩ

Отмяната на данъчните облекчения за EV създава противоречиви настроения в САЩ  Ако притежавате бизнес, можете да осчетоводите почти всичко

Ако притежавате бизнес, можете да осчетоводите почти всичко  Икономиката на Иран е в бедствено положение

Икономиката на Иран е в бедствено положение

Toyota чупи рекорди по продажби въпреки срива на производството

Toyota чупи рекорди по продажби въпреки срива на производството  Eксперти: Редките метали за електромобили са на изчерпване!

Eксперти: Редките метали за електромобили са на изчерпване!  Новият Dodge Charger идва в Европа

Новият Dodge Charger идва в Европа  Как Сусуму Мицуока сбъдна мечтата си

Как Сусуму Мицуока сбъдна мечтата си  Втори производител на емблеми на Mercedes фалира

Втори производител на емблеми на Mercedes фалира

Трикове за феноменален празничен грим

Трикове за феноменален празничен грим  От ВМА до войната в Мали - героите в бяло, които на Коледа не почиват

От ВМА до войната в Мали - героите в бяло, които на Коледа не почиват  Турски военни са убили 21 кюрдски бойци в Северна Сирия и Ирак

Турски военни са убили 21 кюрдски бойци в Северна Сирия и Ирак  Камион се завъртя на АМ “Тракия” и блокира движението

Камион се завъртя на АМ “Тракия” и блокира движението  Илхам Алиев прекъсва пътуването си до Русия заради самолетна катастрофа в Актау

Илхам Алиев прекъсва пътуването си до Русия заради самолетна катастрофа в Актау